本文目录导读:

《深入探究Docker容器与虚拟机的区别》

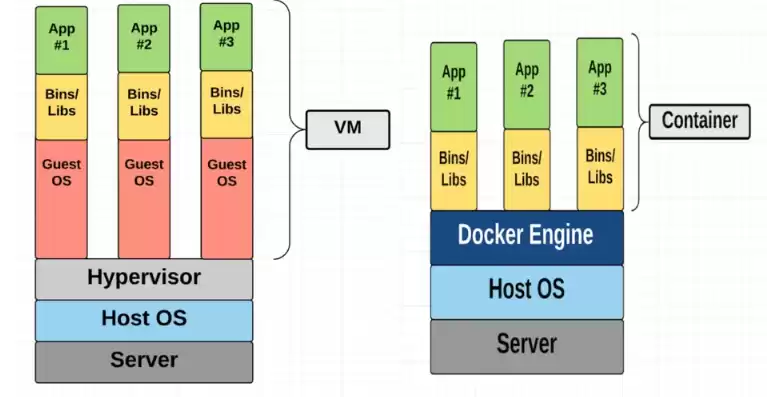

架构层面

1、虚拟机

图片来源于网络,如有侵权联系删除

- 虚拟机(VM)是基于物理硬件层的完全模拟,它在物理主机的硬件之上构建了一个完整的虚拟硬件环境,包括虚拟的CPU、内存、硬盘、网卡等,当我们使用VMware或VirtualBox创建虚拟机时,每个虚拟机都像是一台独立的物理计算机。

- 虚拟机运行自己的完整操作系统(Guest OS),这个Guest OS可以是Windows、Linux等各种操作系统,Guest OS需要通过虚拟机管理程序(Hypervisor)与物理硬件进行交互,Hypervisor负责在物理硬件和虚拟机之间分配资源,如将物理CPU的时间片分配给各个虚拟机的虚拟CPU。

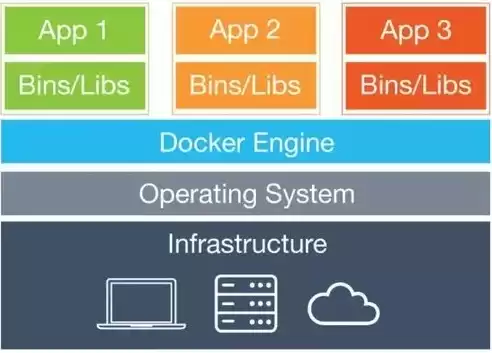

2、Docker容器

- Docker容器是基于操作系统层面的轻量级虚拟化,它直接运行在宿主机的操作系统内核之上,共享宿主机的内核,在一个Linux宿主机上运行的Docker容器,多个容器可以共享这个Linux内核。

- 容器内部运行的是应用程序及其依赖项,而不是完整的操作系统,容器化的应用程序认为自己运行在一个独立的环境中,但实际上是与宿主机操作系统共享内核资源,这使得容器的启动速度非常快,并且占用的资源相对较少。

资源利用方面

1、虚拟机

- 由于虚拟机需要模拟完整的硬件环境并运行独立的操作系统,资源消耗较大,每个虚拟机都需要分配一定量的CPU、内存、硬盘空间等,一个配置较低的物理主机如果运行多个虚拟机,可能会因为资源分配问题导致性能下降。

- 在虚拟机中,即使虚拟机内部的应用程序没有使用全部分配的资源,这些资源也会被虚拟机占用,不能被其他虚拟机或宿主机上的其他程序有效利用。

2、Docker容器

- Docker容器共享宿主机的内核,多个容器可以共享宿主机的操作系统资源,容器只占用应用程序及其依赖项运行所需的资源,不会像虚拟机那样有大量的额外资源开销。

- 容器可以根据应用程序的实际需求动态调整资源分配,在一个宿主机上运行多个Docker容器时,如果某个容器的负载增加,可以从宿主机的资源池中动态分配更多的CPU或内存给这个容器,而不会像虚拟机那样存在资源分配不够灵活的情况。

启动速度

1、虚拟机

- 虚拟机的启动过程比较复杂,首先要启动虚拟机管理程序,然后加载虚拟机的虚拟硬件环境,最后启动虚拟机内部的操作系统,这个过程可能需要几分钟的时间,尤其是当虚拟机的操作系统比较庞大或者虚拟机的硬件配置较高时。

- 启动一个配置为2GB内存、2核CPU的Windows虚拟机,从开机到进入可操作的桌面环境可能需要2 - 3分钟甚至更长时间。

图片来源于网络,如有侵权联系删除

2、Docker容器

- Docker容器的启动速度非常快,由于容器不需要启动完整的操作系统,只需要启动应用程序及其依赖项,并且容器与宿主机共享内核,所以启动一个容器可能只需要几秒钟的时间。

- 启动一个简单的Web应用容器,从发出启动命令到容器内的Web服务可以响应请求,可能只需要1 - 2秒。

移植性

1、虚拟机

- 虚拟机的移植性相对较差,由于虚拟机包含完整的操作系统和应用程序,其镜像文件通常比较大,一个安装了Windows Server操作系统和一些企业级应用的虚拟机镜像可能达到几十GB甚至上百GB。

- 在将虚拟机迁移到其他环境时,需要考虑目标环境的硬件兼容性、Hypervisor类型等因素,如果目标环境的Hypervisor与源环境不同,可能会出现兼容性问题。

2、Docker容器

- Docker容器的移植性非常好,Docker容器的镜像是分层构建的,只包含应用程序及其依赖项,镜像文件相对较小,一个简单的Docker容器镜像可能只有几十MB到几百MB。

- Docker容器可以在任何安装了Docker引擎的环境中运行,无论是在本地开发环境、测试环境还是生产环境,只要操作系统内核满足容器的要求(如在Linux环境下),就可以轻松移植容器。

安全性

1、虚拟机

- 虚拟机在安全性方面有一定的优势,由于每个虚拟机都运行独立的操作系统,虚拟机之间的隔离性较强,一个虚拟机中的恶意软件或安全漏洞很难直接影响到其他虚拟机或宿主机。

- 虚拟机管理程序(Hypervisor)本身如果存在安全漏洞,可能会影响到所有虚拟机的安全,如果Hypervisor被黑客攻击,黑客可能会获取到所有虚拟机的控制权。

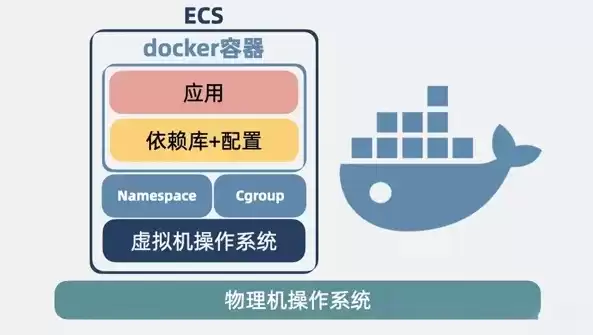

2、Docker容器

- Docker容器通过Linux内核的命名空间(Namespace)和控制组(Cgroup)等技术实现隔离,虽然容器之间的隔离性相对虚拟机较弱,但也能在一定程度上保证安全。

图片来源于网络,如有侵权联系删除

- 由于容器共享宿主机内核,如果宿主机内核存在安全漏洞,可能会影响到所有容器的安全,不过,Docker社区一直在不断改进容器的安全机制,如采用安全增强的Linux(SELinux)或AppArmor等技术来增强容器的安全性。

运维管理

1、虚拟机

- 虚拟机的运维管理相对复杂,由于虚拟机运行完整的操作系统,系统更新、补丁安装等操作需要在每个虚拟机内部单独进行,要给10个运行Windows Server的虚拟机安装安全补丁,需要分别登录到每个虚拟机进行操作。

- 虚拟机的资源分配调整也比较麻烦,需要通过虚拟机管理工具重新分配CPU、内存等资源,并且可能需要重启虚拟机才能生效。

2、Docker容器

- Docker容器的运维管理相对简单,可以通过Docker命令行或图形化管理工具对容器进行集中管理,可以批量启动、停止、删除容器。

- 容器的更新也比较方便,可以通过拉取新的容器镜像并重新创建容器来实现应用程序的更新,而且可以方便地对容器的资源分配进行动态调整,不需要重启容器就能生效。

应用场景

1、虚拟机

- 虚拟机适合于需要完整操作系统环境的场景,如运行传统的企业级应用,这些应用可能依赖于特定版本的操作系统,并且对隔离性要求非常高,企业中的大型数据库服务器,如Oracle数据库,可能需要在独立的虚拟机中运行,以确保稳定性和安全性。

- 在测试不同操作系统版本下的软件兼容性时,虚拟机也非常有用,可以在同一物理主机上创建多个不同操作系统版本的虚拟机,然后在这些虚拟机中测试软件的运行情况。

2、Docker容器

- Docker容器适合于微服务架构的应用开发和部署,在微服务架构中,每个微服务可以被打包成一个Docker容器,这些容器可以独立开发、测试、部署和扩展。

- 对于持续集成/持续交付(CI/CD)流程,Docker容器可以方便地在不同的构建和部署阶段进行快速的环境搭建和应用部署,在一个软件开发项目中,开发人员可以将代码和依赖项打包成Docker容器,然后将容器推送到测试环境、预生产环境和生产环境中,整个过程快速且高效。

评论列表