《分布式存储的配置要素全解析》

一、硬件配置

图片来源于网络,如有侵权联系删除

1、存储设备

磁盘类型

- 在分布式存储中,磁盘的选择至关重要,对于大容量存储需求,企业级大容量机械硬盘(HDD)是常见的选择,采用氦气密封的高容量硬盘,单盘容量可达10TB甚至更高,这些硬盘具有成本效益高的优点,适合存储大量冷数据,如企业的历史档案、长期备份数据等,机械硬盘的读写速度相对较慢,尤其是随机读写性能。

- 固态硬盘(SSD)则在读写速度方面具有巨大优势,NVMe SSD可以提供极高的顺序和随机读写速度,对于需要快速响应的热数据存储非常合适,如数据库的实时查询数据、高频交易系统中的交易数据等,虽然SSD的成本较高,但其性能提升可以显著提高整个分布式存储系统的效率。

磁盘冗余

- 为了确保数据的可靠性,磁盘冗余是必须考虑的配置,常见的方式是采用RAID(独立磁盘冗余阵列)技术,在分布式存储中,RAID 5或RAID 6较为常用,RAID 5通过在多个磁盘上分散数据和奇偶校验信息,允许在一个磁盘故障时通过其他磁盘上的数据和奇偶校验信息恢复数据,RAID 6则提供了更高的容错能力,可以容忍两块磁盘同时发生故障。

- 除了传统的RAID技术,分布式存储系统还可以采用基于软件定义的冗余策略,通过将数据复制到多个节点的磁盘上,即使某个节点的磁盘全部故障,也能从其他节点恢复数据。

2、服务器

CPU性能

- 分布式存储系统中的服务器需要处理大量的数据读写请求、数据加密解密(如果有加密需求)以及数据的分布和管理任务,服务器的CPU性能不能忽视,对于大规模的分布式存储系统,多核、高频的CPU是理想的选择,采用英特尔至强系列处理器,具有多个核心和高时钟频率,可以并行处理多个任务,提高系统的整体性能。

- 在一些对数据处理有特殊要求的场景,如大数据分析与存储结合的场景,可能需要支持特定指令集(如AVX - 512)的CPU,以便更高效地进行数据处理。

内存容量

- 足够的内存对于分布式存储服务器至关重要,内存可以用作数据缓存,提高数据的读写速度,服务器的内存容量应该根据存储系统的规模和数据访问模式来确定,对于处理大量小文件的分布式存储系统,较大的内存可以缓存更多的文件元数据,减少磁盘I/O操作,在一个存储海量图片文件的分布式存储系统中,配备128GB或更高容量的内存可以显著提高图片的读取速度。

网络接口

- 服务器的网络接口决定了数据在分布式存储系统中的传输速度,高速网络接口,如万兆以太网接口(10GbE)甚至更高速度的网络接口(如40GbE或100GbE),可以保证数据在节点之间的快速传输,特别是在跨节点的数据读写、数据同步等操作中,高速网络接口可以减少网络传输延迟,提高系统的响应速度。

3、网络设备

交换机

- 交换机是分布式存储网络的核心设备之一,对于大规模分布式存储系统,需要选择高性能的交换机,核心交换机应该具备高背板带宽和包转发率,以满足大量数据的交换需求,数据中心级别的交换机,其背板带宽可以达到数Tbps,包转发率可以达到数千万pps。

- 交换机还应该支持高级的网络功能,如虚拟局域网(VLAN)划分、链路聚合(LACP)等,VLAN划分可以将不同的存储节点划分到不同的逻辑网络中,提高网络的安全性和管理效率;链路聚合可以将多个物理链路捆绑成一个逻辑链路,增加链路的带宽。

路由器(如果有外网连接需求)

- 如果分布式存储系统需要与外部网络连接,例如实现远程数据访问或数据备份到异地数据中心,那么路由器的配置也很重要,路由器需要具备足够的路由能力,能够处理大量的网络流量,路由器应该支持网络地址转换(NAT)、防火墙等功能,以保护分布式存储系统的内部网络安全。

图片来源于网络,如有侵权联系删除

二、软件配置

1、分布式文件系统

Ceph

- Ceph是一种广泛应用的开源分布式文件系统,它具有高度可扩展性、可靠性和性能,在配置Ceph时,需要考虑其存储池(pool)的设置,存储池可以根据数据的类型(如块存储、文件存储、对象存储)和访问特性进行划分,可以设置一个专门用于存储虚拟机镜像文件的存储池,这个存储池可以根据虚拟机的使用频率和性能要求进行优化配置,如设置合适的副本数量(Ceph默认采用三副本策略,但可以根据实际情况调整)。

- Ceph还需要配置其监控(monitor)节点,监控节点负责整个Ceph集群的状态监控和元数据管理,通常需要配置多个监控节点(一般建议奇数个,如3个或5个),以确保高可用性,这些监控节点之间需要进行数据同步和选举机制的配置,以保证在某个监控节点故障时,集群能够正常运行。

GlusterFS

- GlusterFS是另一个流行的分布式文件系统,在GlusterFS的配置中,卷(volume)的创建和管理是关键,可以根据不同的存储需求创建不同类型的卷,如分布式卷、条带卷、复制卷等,分布式卷适合存储大量的小文件,它将文件分散存储在多个节点上;条带卷可以提高大文件的读写速度,通过将大文件分割成多个数据块并分布在不同节点上进行并行读写;复制卷则提供了数据冗余,适合存储重要数据。

- GlusterFS还需要配置其网络传输模式,可以选择基于TCP或RDMA(远程直接内存访问)的传输模式,RDMA模式可以提供更低的网络延迟和更高的传输速度,但需要网络设备和服务器的支持。

2、数据管理与调度软件

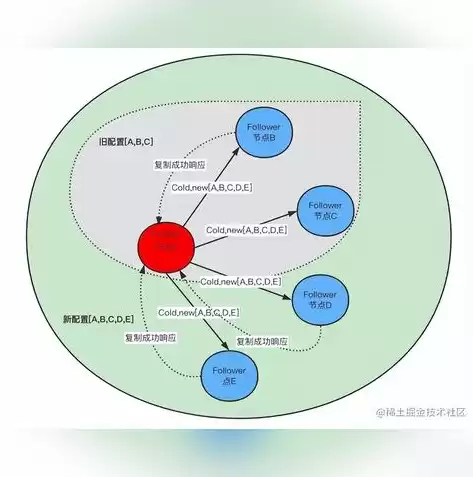

数据一致性协议

- 在分布式存储中,数据一致性是一个关键问题,常见的数据一致性协议如Paxos或Raft需要进行合理配置,这些协议用于确保在多个副本之间数据的一致性,在一个采用多副本存储策略的分布式存储系统中,当有数据写入操作时,数据一致性协议会协调各个副本的写入顺序和内容,确保所有副本在任何时候都具有相同的数据状态。

- 对于Paxos协议,需要配置其提案(proposal)机制、接受者(acceptor)和领导者(leader)的选举机制等,对于Raft协议,需要配置其日志复制机制、领导者选举周期等参数,以适应不同的应用场景和性能要求。

数据调度算法

- 数据调度算法用于决定数据在分布式存储系统中的存储位置和迁移策略,基于热度的数据调度算法会根据数据的访问频率将数据分为热数据、温数据和冷数据,并将热数据存储在性能较高的节点(如配备SSD的节点)上,将冷数据存储在大容量、低成本的节点(如配备HDD的节点)上。

- 数据调度算法还需要考虑节点的负载均衡,当某个节点的负载过高(如CPU利用率过高、磁盘I/O繁忙等)时,数据调度算法应该能够将部分数据迁移到负载较低的节点上,以保证整个分布式存储系统的性能均衡。

3、监控与管理软件

性能监控

- 监控软件需要能够实时监测分布式存储系统的各项性能指标,如磁盘I/O速度、网络带宽利用率、CPU和内存使用率等,通过Prometheus结合Grafana可以实现对分布式存储系统的全面监控,Prometheus负责收集各个节点的性能数据指标,Grafana则用于将这些数据以直观的图表形式展示出来,管理员可以通过这些图表快速了解系统的运行状态,及时发现性能瓶颈。

故障报警与管理

- 当分布式存储系统出现故障时,如磁盘故障、网络链路中断或节点故障,监控与管理软件应该能够及时发出报警通知,可以通过配置邮件报警、短信报警或与企业的集中管理平台集成来实现故障通知,管理软件应该具备故障诊断和修复建议功能,当检测到磁盘故障时,能够提示管理员哪些数据可能受到影响,以及如何进行磁盘替换和数据恢复操作。

三、安全配置

图片来源于网络,如有侵权联系删除

1、数据加密

存储加密

- 在分布式存储中,数据加密可以保护数据的机密性,对于存储在磁盘上的数据,可以采用对称加密算法(如AES)进行加密,在配置加密时,需要妥善保管加密密钥,可以采用密钥管理系统(KMS)来存储和管理密钥,使用硬件安全模块(HSM)作为KMS的一部分,HSM提供了高度安全的密钥存储环境,可以防止密钥被窃取或篡改。

- 在数据写入磁盘之前,数据会通过加密算法和密钥进行加密处理,只有在读取数据时,使用正确的密钥才能解密数据,这样即使磁盘被盗或存储节点被非法访问,数据也不会被泄露。

传输加密

- 当数据在分布式存储系统的节点之间传输时,也需要进行加密,可以采用SSL/TLS协议对网络传输数据进行加密,在配置SSL/TLS时,需要生成数字证书,并配置服务器和客户端的加密套件,在分布式存储系统的客户端与服务器端通信时,通过建立SSL/TLS连接,可以确保数据在传输过程中的安全性,防止数据被网络嗅探或中间人攻击。

2、访问控制

用户认证

- 分布式存储系统需要建立严格的用户认证机制,可以采用多种认证方式,如用户名/密码认证、数字证书认证或多因素认证,对于企业内部的重要分布式存储系统,采用多因素认证,结合用户名/密码和动态口令(如通过手机APP生成的一次性密码),可以大大提高用户认证的安全性。

- 在配置用户认证时,需要建立用户数据库,存储用户的认证信息,需要定期更新用户密码或认证凭证,以防止密码泄露带来的安全风险。

权限管理

- 权限管理用于控制不同用户对分布式存储系统中数据和资源的访问权限,可以根据用户的角色(如管理员、普通用户、只读用户等)来分配不同的权限,管理员具有对整个分布式存储系统的完全管理权限,包括创建和删除存储池、添加和删除节点等操作;普通用户可能只具有对特定存储目录的读写权限;只读用户则只能读取数据,不能进行写入或修改操作。

- 在权限管理的配置中,需要精确地定义每个角色的权限范围,并通过访问控制列表(ACL)等技术来实现权限的严格控制。

3、网络安全

防火墙配置

- 在分布式存储系统的网络边界,需要配置防火墙,防火墙可以根据预设的规则允许或禁止网络流量的进出,只允许来自特定IP地址范围的客户端访问分布式存储系统的特定端口,如允许企业内部网络的IP地址访问存储系统的文件共享端口(如445端口用于Windows文件共享),而禁止外部网络的非法访问。

- 防火墙还应该能够检测和阻止恶意网络攻击,如DDoS攻击,通过配置流量限制、入侵检测等功能,可以保护分布式存储系统的网络安全。

网络隔离

- 对于分布式存储系统中的不同功能区域或不同用户群体的存储区域,可以采用网络隔离技术,采用VLAN或软件定义网络(SDN)技术将生产数据存储区域与测试数据存储区域隔离开来,这样即使测试区域受到网络安全威胁,也不会影响生产区域的数据安全。

分布式存储的配置是一个复杂的系统工程,需要综合考虑硬件、软件、安全等多方面的因素,根据实际的应用场景和需求进行合理的规划和配置,以构建一个高效、可靠、安全的分布式存储系统。

评论列表