本文探讨了数据隐私计算技术的优缺点,强调识别非数据隐私计算技术的重要性。了解这些技术,有助于正确评估其在保护数据隐私方面的实际效果。

本文目录导读:

图片来源于网络,如有侵权联系删除

随着信息技术的飞速发展,数据隐私保护问题日益凸显,为了应对这一挑战,数据隐私计算技术应运而生,并非所有技术都能称之为数据隐私计算,本文将揭示哪些技术并非数据隐私计算,并分析它们的优缺点。

哪些技术并非数据隐私计算

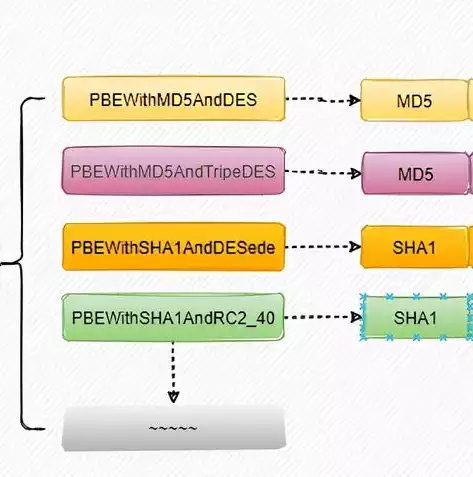

1、数据加密技术

数据加密技术是一种常见的保护数据隐私的方法,它通过将原始数据转换成密文,防止未授权用户获取数据内容,数据加密技术并不能称之为数据隐私计算,因为它只关注数据内容的保密性,而忽略了数据使用过程中的安全性。

2、数据脱敏技术

数据脱敏技术通过对原始数据进行变形处理,隐藏敏感信息,降低数据泄露风险,虽然数据脱敏技术在一定程度上保护了数据隐私,但它并非数据隐私计算,因为它只能防止数据泄露,而不能实现数据的共享和计算。

3、数据匿名化技术

数据匿名化技术通过删除或更改敏感信息,使数据无法识别特定个体,虽然数据匿名化技术在保护个人隐私方面具有一定的作用,但它并非数据隐私计算,因为它只关注数据隐私,而忽略了数据的可用性。

4、数据访问控制技术

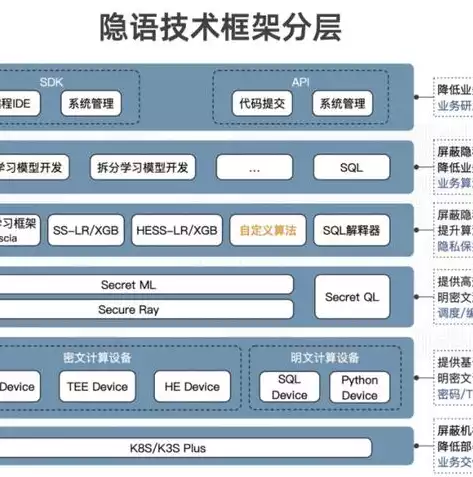

图片来源于网络,如有侵权联系删除

数据访问控制技术通过对用户权限进行管理,限制用户对数据的访问,虽然数据访问控制技术在保护数据隐私方面有一定的作用,但它并非数据隐私计算,因为它只关注数据访问,而忽略了数据的共享和计算。

这些技术的优缺点分析

1、数据加密技术

优点:确保数据内容保密,防止数据泄露。

缺点:无法实现数据的共享和计算,影响数据价值。

2、数据脱敏技术

优点:降低数据泄露风险,保护个人隐私。

缺点:数据可用性降低,影响数据分析效果。

3、数据匿名化技术

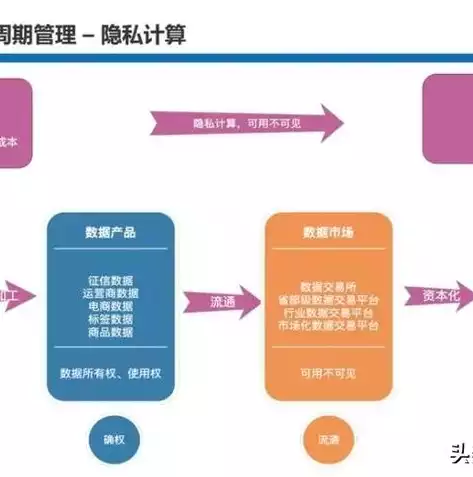

图片来源于网络,如有侵权联系删除

优点:保护个人隐私,满足合规要求。

缺点:数据可用性降低,影响数据分析效果。

4、数据访问控制技术

优点:限制用户对数据的访问,保护数据隐私。

缺点:无法实现数据的共享和计算,影响数据价值。

虽然上述技术并非数据隐私计算,但在实际应用中,它们仍然具有一定的价值,了解这些技术的优缺点,有助于我们更好地选择合适的隐私保护方案,在数据隐私保护方面,我们需要综合考虑各种技术,实现数据安全、共享和计算的多赢。

评论列表